Pubblicato

Telnet è un metodo vecchio e non sicuro per connettersi in remoto a un server. Detto questo può essere utile, quindi vediamo come effettuare il telnet in Linux in questa guida.

Agli albori di Internet, quando volevamo accedere a un server remoto, abbiamo usato telnet. Questo protocollo di comunicazione, utilizzato dalla fine degli anni '60, sta diventando sempre meno popolare nell'informatica moderna.

Ciò è in gran parte dovuto a ragioni di sicurezza, ma potrebbero esserci ancora momenti in cui è necessario utilizzare telnet in Linux. Continua a leggere mentre ti mostro come e perché utilizzare questo modo certamente arcaico di accedere a computer a cui non hai accesso fisico.

Una breve storia di Telnet

Telnet, che sta per “Rete di telescrivente”, affonda le sue radici alla fine degli anni '60. Gli sviluppatori hanno scritto telnet come un protocollo che consentiva a diversi sistemi di time-sharing di comunicare tra loro.

L’obiettivo principale era facilitare le funzionalità di accesso remoto sulla nascente ARPANET, il precursore della moderna Internet di oggi.

La funzione principale di Telnet era quella di emulare un terminale. Sembra che tu sia su un terminale direttamente collegato a un sistema remoto. Ciò era particolarmente utile per l'accesso a mainframe distanti e risorse informatiche condivise. In passato, la maggior parte di noi configurato i nostri server web e abbiamo scritto le nostre pagine web utilizzando telnet.

La differenza tra Telnet e SSH

Telnet, come ho detto fin dall'inizio, sta perdendo popolarità. Questo è principalmente per motivi di sicurezza: telnet invia tutte le tue informazioni (anche il tuo file nome utente e password) in testo semplice. Sicuramente non è una buona idea in quasi tutti gli scenari.

D'altra parte, SSH è crittografato e non invia praticamente nulla in formato testo normale. Inoltre, SSH è estensibile e può utilizzare metodi di crittografia più potenti non appena diventano disponibili. In poche parole, se puoi usare SSH invece di telnet, dovresti davvero. Se, tuttavia, hai davvero bisogno di utilizzare telnet, vediamo come farlo.

Configurazione dell'ambiente Linux per Telnet

Abbastanza spesso moderne distribuzioni Linux, non troverai telnet installato per impostazione predefinita. Ciò significa che dovrai installarlo utilizzando il tuo gestore di pacchetti preferito.

Per scoprire se telnet esiste già, basta eseguire il seguente comando dal tuo terminale Linux:

$ which telnet

Nella mia installazione di Ubuntu, telnet si trova in /usr/bin/telnet, E Quale me lo dice subito. Se tutto ciò che ottieni in risposta è di nuovo la riga di comando, senza elenco di directory e file, non hai installato telnet.

Per risolvere questo problema, attiveremo il nostro gestore pacchetti. In Ubuntu e altri sistemi basati su Debian, installerai telnet utilizzando i seguenti comandi:

$ sudo apt update. $ sudo apt install telnet

Fedora, CentOS e altre distribuzioni utilizzano invece yum per la gestione dei pacchetti. Ecco come installare il pacchetto telnet su tali distribuzioni.

$ yum -y install telnet

Fatto ciò, è tempo di imparare come utilizzare effettivamente telnet.

Come utilizzare Telnet in Linux

Nel suo utilizzo più elementare, tutto ciò che fai è digitare il comando telnet seguito dal nome host o dall'indirizzo IP a cui stai accedendo. Per esempio:

$ telnet localhost

Il comando precedente stabilirebbe una connessione telnet utilizzando la porta predefinita sul tuo computer Linux locale. Spesso, però, dovrai specificare quale porta utilizzare. In tal caso, aggiungi semplicemente il numero di porta dopo il nome host o l'indirizzo IP.

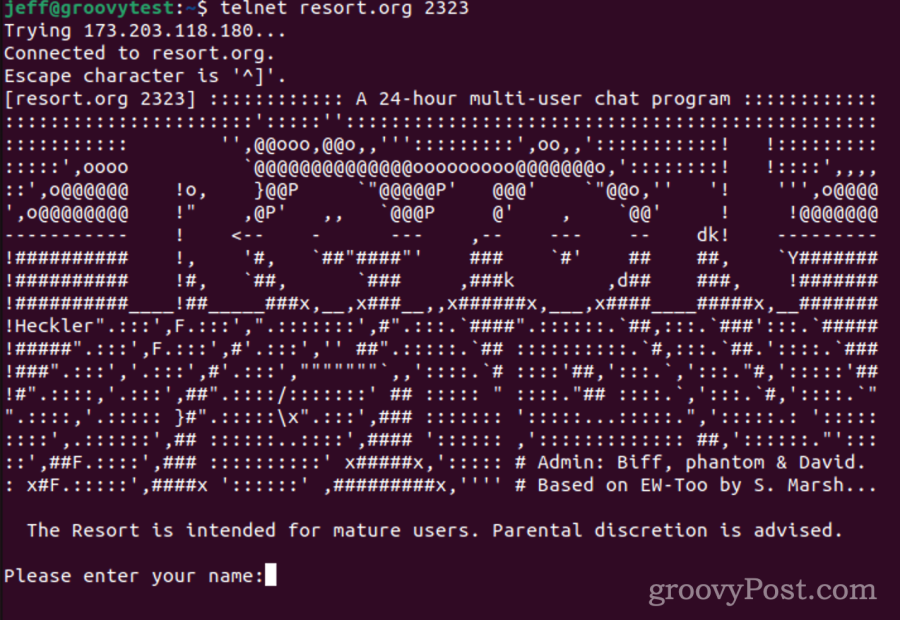

$ telnet resort.org 2323

Quel comando ti collegherebbe a un venerabile server di chat noto come The Resort Online, che si trova sulla porta 2323 di resort.org.

Uno dei miei più vecchi ritrovi online fin dai miei primi giorni da utente di Internet, The Resort è esclusivamente basato su testo. Ecco perché utilizza telnet. Quel particolare server ha sempre utilizzato la porta 2323 per le connessioni.

L'importanza dei numeri di porta in Telnet

Ovviamente si tratta di una porta non standard, aperta all'utilizzo da parte di software non di sistema. Numerosi pacchetti server utilizzano porte specifiche dei protocolli TCP e UDP. Ad esempio, il tuo server web standard comunica tutto tramite la porta 80.

I porti sono come i numeri civici della tua casa o della tua attività. Il nome host o l'indirizzo IP è il nome della strada, come Main Street. Il porto è dove sulla Main Street vive quel particolare programma.

Alcune altre porte comunemente utilizzate includono:

- 22: utilizzato per il protocollo SSH.

- 25: comunemente utilizzato per i server di posta in uscita.

- 80: utilizzato dalla maggior parte dei server web.

- 220: comunemente utilizzato dai server di posta elettronica IMAP.

- 443: i server Web protetti utilizzano spesso questa porta.

Come illustrato sopra, puoi specificare a quale porta desideri connetterti semplicemente digitandola dopo il nome host o l'indirizzo IP nel comando telnet.

Utilizzo di Telnet per la diagnostica di rete

Con queste informazioni in mente, diventa facile capire perché telnet può ancora essere uno strumento importante per gli amministratori di rete e di sistema. Quando un server di posta o un server web sembra non funzionare correttamente, si rivela utile effettuare il telnet su quel server per la risoluzione dei problemi e la diagnostica.

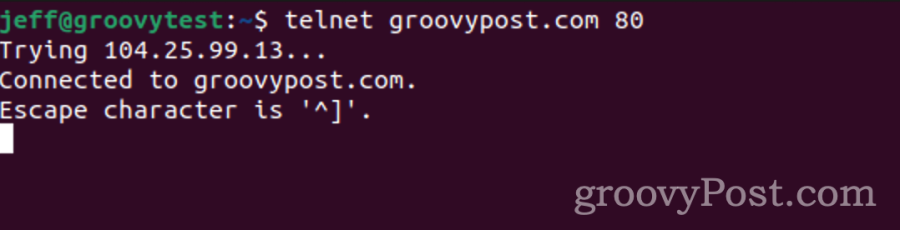

È possibile utilizzare telnet per garantire, ad esempio, che il server in questione accetti le connessioni. Diciamo che devi verificare se un server web accetta connessioni sulla porta 80:

Puoi anche usare telnet per inviare manualmente le email tramite SMTP, che può essere utile per il debug dei problemi del server di posta. Collegandosi al porto 25 (SMTP) e inserendo gli appositi comandi SMTP, è possibile simulare il processo di invio di un'e-mail e visualizzare le risposte dal server di posta in tempo reale.

Le preoccupazioni sulla sicurezza con Telnet

Sebbene Telnet sia uno strumento prezioso per la risoluzione dei problemi di rete grazie alla sua natura manuale e semplice, è importante utilizzarlo in modo responsabile. Poiché Telnet non crittografa il proprio traffico, qualsiasi informazione sensibile viene inviata tramite Telnet (come la tua password) possono essere intercettati.

Sii sempre cauto su dove e come usi telnet, specialmente in ambienti di produzione o sensibili. In realtà, dovresti usare telnet solo quando è necessario o quando il computer non è completamente esposto a minacce alla sicurezza esterne.

Perché Telnet esiste ancora nell'ambiente informatico odierno

Anche con la diffusione di alternative più sicure, ci sono diverse ragioni per cui qualcuno potrebbe ancora sentire la necessità di utilizzare telnet oggi. Questi vanno dal tecnico, all'educativo, al ricreativo.

Motivi comuni per utilizzare Telnet come amministratore di sistema

- Sistemi e dispositivi legacy: i sistemi hardware o software meno recenti che non sono stati aggiornati o sostituiti potrebbero supportare solo telnet. Le organizzazioni con tali sistemi in atto (a causa di vincoli di budget, funzionalità specifiche o ragioni storiche) avranno comunque bisogno di telnet per accedervi e gestirli.

- Test e risoluzione dei problemi: Gli amministratori di rete e i professionisti IT potrebbero utilizzare telnet come strumento rapido per verificare la disponibilità delle porte TCP, garantendo che i servizi siano in esecuzione e in ascolto. È un modo semplice per vedere se un servizio è attivo su un server remoto tentando una connessione telnet alla porta desiderata.

- Dispositivi di rete: alcuni dispositivi di rete, come gli switch più vecchi, router, o altre periferiche, potrebbero avere telnet come interfaccia primaria (o unica) per la gestione. Ciò è particolarmente vero per i dispositivi che precedono l’adozione diffusa di SSH.

Utilizzo di Telnet per scopi didattici, ricreativi o sperimentali

- Scopi educativi: Telnet può fungere da strumento didattico per studenti o professionisti che apprendono i protocolli di rete, la programmazione di rete o la storia di Internet. La sua semplicità può essere vantaggiosa per scenari didattici in cui l'attenzione è rivolta alla comprensione dei concetti fondamentali senza la complessità dei moderni livelli di sicurezza.

- Accesso remoto semplice: In ambienti controllati, come reti interne isolate senza esposizione a minacce esterne, telnet potrebbe essere utilizzato per un accesso remoto diretto senza il sovraccarico della crittografia.

- Esigenze applicative specifiche: Alcune applicazioni potrebbero fare affidamento su Telnet per funzionalità specifiche. Ad esempio, i MUD (Multi-User Dungeons) – i primi giochi online multiplayer – utilizzavano tradizionalmente telnet per la comunicazione client-server.

- Sistemi integrati: alcuni sistemi embedded o dispositivi IoT (Internet of Things) possono utilizzare telnet a causa della sua natura leggera, soprattutto quando la potenza di calcolo o la memoria sono limitate.

- Fasi di transizione: Le aziende che migrano verso sistemi moderni potrebbero mantenere temporaneamente l'accesso telnet mentre eliminano gradualmente l'hardware o il software più vecchio. Ciò consente loro di gestire contemporaneamente sia i vecchi che i nuovi sistemi durante il periodo di transizione.

Tuttavia, è fondamentale notare che se si utilizza telnet, soprattutto in ambienti con dati sensibili o esposizione a reti esterne, è fondamentale essere consapevoli dei suoi limiti di sicurezza. Usarlo in modo sicuro potrebbe comportare misure protettive aggiuntive, come VPN o configurazioni firewall, per ridurre al minimo i rischi.