Apple iOS 10.3 - Dovresti eseguire l'aggiornamento e cosa è incluso?

Ipad Mela Iphone Ios / / March 17, 2020

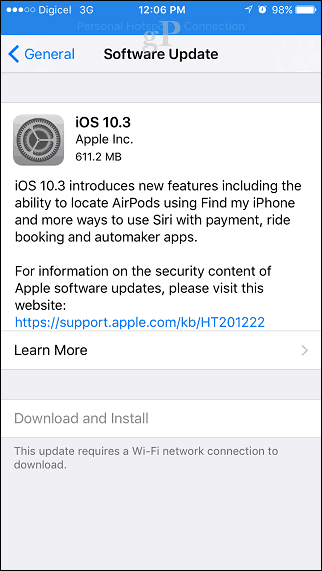

Apple ha rilasciato l'ultimo e quello che probabilmente è l'aggiornamento di manutenzione finale al suo sistema operativo mobile, iOS 10.3. Il rilascio è una revisione importante, che include un nuovissimo file system. Solo per questo motivo, ti consigliamo backup prima dell'installazione. Oltre al nuovo miglioramento del file system, che sposta tutti i tuoi dati dal vecchio HFS + ad APFS (leggi il nostro post precedente se ti stai chiedendo "Che cos'è APFS?") —IOS 10.3 include anche un supporto migliorato per i fantasiosi auricolari wireless di Apple, rendendoli più facili da trovare utilizzando la nuova funzionalità Trova i miei AirPods funzione. L'aggiornamento include una vasta raccolta di modifiche dietro le quinte che riguardano principalmente i creatori di app. L'App Store, ad esempio, ora consentirà agli sviluppatori di rispondere per la prima volta alle recensioni dei clienti. I fan del cricket non vedono l'ora di usare Siri per controllare i risultati sportivi e le statistiche della Premier League indiana e dell'International Cricket Council.

L'ultimo aggiornamento di iOS 10 è arrivato con Aggiornamento 10.2.1 nel gennaio 2017; preceduto da 10.2 nel dicembre 2016 e 10.1 nell'ottobre 2016. Parti importanti del sistema operativo sono state modificate nella versione 10.3, come le impostazioni del tuo profilo ID Apple che ora hanno un elenco più dettagliato per iCloud Conservazione. La nuova versione informerà inoltre gli utenti sulle app obsolete che non sono più compatibili con il sistema operativo. Anche le case intelligenti si innamorano della possibilità di programmare interruttori della luce. Inoltre, ci sono aggiunte a Sirikit come il pagamento delle bollette, lo stato e la pianificazione di corse future.

Ora, per la parte che tutti stavate aspettando: dovreste aggiornare? Sì, è un aggiornamento di manutenzione e sappiamo tutti quanto siano importanti, soprattutto per la sicurezza.

Gli utenti iOS devono avvicinarsi a questo con un po 'di cautela a causa di cambiamenti fondamentali come l'aggiornamento del file system. Per cambiare il tuo dispositivo in APFS, il tuo dispositivo iOS dovrà essenzialmente pulirsi e riformattarsi. Tutto ciò accadrà dietro le quinte, ma il rischio di perdere i dati è maggiore con questo aggiornamento.

L'aggiornamento iOS 10.3 è piuttosto pesante, con un peso di circa 611 MB. Gli utenti possono scaricare l'ultimo aggiornamento iOS avviando Impostazioni> Generale> Aggiornamento software. Mi ci sono voluti 15 minuti per scaricare e installare iOS 10.3 su un iPhone 6s. Sebbene si tratti di un aggiornamento consigliato, assicurati di eseguire un backup per ogni evenienza.

Come sempre, non fa male aspettare un po 'per vedere come l'ecosistema Apple di grandi dimensioni gestisce l'ultima versione. Oggi i processi di sviluppo interno di Apple sono allineati ai gruppi di prodotti. Apple ha inoltre rilasciato aggiornamenti per le altre piattaforme dell'azienda come macOS, watchOS, tvOS e CarPlay. Quindi, assicurati di afferrare anche quelli per l'esperienza ottimale se sei fortemente investito nell'ecosistema Apple. Nel frattempo, ecco la solita lista di correzioni di bug e aggiornamenti di sicurezza inclusi:

L'elenco di patch e correzioni di sicurezza è più lungo e meno interessante. Eccoli:

conti

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un utente potrebbe essere in grado di visualizzare un ID Apple dalla schermata di blocco

Descrizione: è stato risolto un problema di gestione dei prompt rimuovendo i prompt di autenticazione iCloud dalla schermata di blocco.

CVE-2017-2397: Suprovici Vadim del team UniApps, un ricercatore anonimo

Audio

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un file audio pericoloso può causare l'esecuzione di codice arbitrario

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2430: un ricercatore anonimo che collabora con Zero Day Initiative di Trend Micro

CVE-2017-2462: un ricercatore anonimo che collabora con Zero Day Initiative di Trend Micro

Carbonio

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un file .dfont pericoloso può causare l'esecuzione di codice arbitrario

Descrizione: si è verificato un overflow del buffer nella gestione dei file dei caratteri. Questo problema è stato risolto attraverso un migliore controllo dei limiti.

CVE-2017-2379: John Villamil, Doyensec, riusksk (泉 哥) del dipartimento della piattaforma di sicurezza di Tencent

CoreGraphics

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un'immagine pericolosa può provocare una negazione del servizio

Descrizione: una ricorsione infinita è stata risolta attraverso una migliore gestione dello stato.

CVE-2017-2417: riusksk (泉 哥) del dipartimento della piattaforma di sicurezza di Tencent

CoreGraphics

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può provocare l'esecuzione di codice arbitrario

Descrizione: più problemi di corruzione della memoria sono stati risolti attraverso una migliore convalida dell'input.

CVE-2017-2444: Mei Wang di 360 GearTeam

CoreText

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un file di caratteri pericoloso può causare l'esecuzione di codice arbitrario

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2435: John Villamil, Doyensec

CoreText

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un carattere pericoloso può provocare la divulgazione della memoria di processo

Descrizione: una lettura fuori limite è stata indirizzata attraverso una migliore convalida dell'input.

CVE-2017-2450: John Villamil, Doyensec

CoreText

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un messaggio di testo pericoloso può causare la negazione del servizio dell'applicazione

Descrizione: un problema di esaurimento delle risorse è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2461: Isaac Archambault di IDAoADI, un ricercatore anonimo

Accesso ai dati

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: la configurazione di un account Exchange con un indirizzo e-mail errato può risolversi in un server imprevisto

Descrizione: si è verificato un problema di convalida dell'input nella gestione degli indirizzi e-mail di Exchange. Questo problema è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2414: Ilya Nesterov e Maxim Goncharov

FontParser

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un file di caratteri pericoloso può causare l'esecuzione di codice arbitrario

Descrizione: più problemi di corruzione della memoria sono stati risolti attraverso una migliore convalida dell'input.

CVE-2017-2487: riusksk (泉 哥) del dipartimento della piattaforma di sicurezza di Tencent

CVE-2017-2406: riusksk (泉 哥) del dipartimento della piattaforma di sicurezza di Tencent

FontParser

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'analisi di un file di carattere pericoloso può causare la chiusura imprevista dell'applicazione o l'esecuzione di codice arbitrario

Descrizione: più problemi di corruzione della memoria sono stati risolti attraverso una migliore convalida dell'input.

CVE-2017-2407: riusksk (泉 哥) del dipartimento della piattaforma di sicurezza di Tencent

FontParser

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un carattere pericoloso può provocare la divulgazione della memoria di processo

Descrizione: una lettura fuori limite è stata indirizzata attraverso una migliore convalida dell'input.

CVE-2017-2439: John Villamil, Doyensec

HomeKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: il controllo domestico potrebbe apparire inaspettatamente su Control Center

Descrizione: si verificava un problema di stato nella gestione del controllo domestico. Questo problema è stato risolto attraverso una migliore convalida.

CVE-2017-2434: Suyash Narain dell'India

httpProtocol

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un server HTTP / 2 dannoso potrebbe essere in grado di causare comportamenti indefiniti

Descrizione: in nghttp2 esistevano più problemi prima della 1.17.0. Questi sono stati risolti aggiornando LibreSSL alla versione 1.17.0.

CVE-2017-2428

ImageIO

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un'immagine pericolosa può causare l'esecuzione di codice arbitrario

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2416: Qidan He (何 淇 丹, @flanker_hqd) di KeenLab, Tencent

ImageIO

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: la visualizzazione di un file JPEG pericoloso può causare l'esecuzione di codice arbitrario

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2432: un ricercatore anonimo che collabora con Zero Day Initiative di Trend Micro

ImageIO

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un file pericoloso può causare la chiusura improvvisa dell'applicazione o l'esecuzione di codice arbitrario

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2467

ImageIO

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un'immagine pericolosa può provocare la chiusura imprevista dell'applicazione

Descrizione: nelle versioni di LibTIFF prima della 4.0.7 esisteva una lettura fuori limite. Ciò è stato risolto aggiornando LibTIFF in ImageIO alla versione 4.0.7.

CVE-2016-3619

Itunes store

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un utente malintenzionato in una posizione di rete privilegiata potrebbe essere in grado di manomettere il traffico di rete di iTunes

Descrizione: le richieste ai servizi Web sandbox di iTunes sono state inviate in chiaro. Ciò è stato risolto abilitando HTTPS.

CVE-2017-2412: Richard Shupak (linkedin.com/in/rshupak)

nocciolo

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione potrebbe essere in grado di eseguire codice arbitrario con privilegi del kernel

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2398: Lufeng Li del team Vulcan di Qihoo 360

CVE-2017-2401: Lufeng Li del team Vulcan di Qihoo 360

nocciolo

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione potrebbe essere in grado di eseguire codice arbitrario con privilegi del kernel

Descrizione: un overflow di numeri interi è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2440: un ricercatore anonimo

nocciolo

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione dannosa potrebbe essere in grado di eseguire codice arbitrario con privilegi di root

Descrizione: una condizione di competizione è stata risolta attraverso una migliore gestione della memoria.

CVE-2017-2456: lokihardt di Google Project Zero

nocciolo

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione potrebbe essere in grado di eseguire codice arbitrario con privilegi del kernel

Descrizione: un problema dopo l'uso gratuito è stato risolto attraverso una migliore gestione della memoria.

CVE-2017-2472: Ian Beer di Google Project Zero

nocciolo

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione dannosa potrebbe essere in grado di eseguire codice arbitrario con privilegi del kernel

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2473: Ian Beer di Google Project Zero

nocciolo

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione potrebbe essere in grado di eseguire codice arbitrario con privilegi del kernel

Descrizione: un problema off-by-one è stato risolto attraverso un migliore controllo dei limiti.

CVE-2017-2474: Ian Beer di Google Project Zero

nocciolo

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione potrebbe essere in grado di eseguire codice arbitrario con privilegi del kernel

Descrizione: una condizione di gara è stata risolta attraverso un migliore bloccaggio.

CVE-2017-2478: Ian Beer di Google Project Zero

nocciolo

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione potrebbe essere in grado di eseguire codice arbitrario con privilegi del kernel

Descrizione: un problema di overflow del buffer è stato risolto attraverso una migliore gestione della memoria.

CVE-2017-2482: Ian Beer di Google Project Zero

CVE-2017-2483: Ian Beer di Google Project Zero

tastiere

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione potrebbe essere in grado di eseguire codice arbitrario

Descrizione: un overflow del buffer è stato risolto attraverso un migliore controllo dei limiti.

CVE-2017-2458: Shashank (@cyberboyIndia)

libarchive

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un utente malintenzionato locale può essere in grado di modificare le autorizzazioni del file system su directory arbitrarie

Descrizione: si è verificato un problema di convalida nella gestione dei collegamenti simbolici. Questo problema è stato risolto attraverso una migliore convalida dei collegamenti simbolici.

CVE-2017-2390: Omer Medan di enSilo Ltd

libc ++ abi

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: lo smangolamento di un'applicazione C ++ dannosa può comportare l'esecuzione di codice arbitrario

Descrizione: un problema dopo l'uso gratuito è stato risolto attraverso una migliore gestione della memoria.

CVE-2017-2441

Cartone

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: una persona con accesso fisico a un dispositivo iOS può leggere il pannello di controllo

Descrizione: il pasteboard è stato crittografato con una chiave protetta solo dall'UID hardware. Questo problema è stato risolto crittografando il pasteboard con una chiave protetta dall'UID hardware e dal passcode dell'utente.

CVE-2017-2399

Telefono

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'app di terze parti può avviare una telefonata senza l'interazione dell'utente

Descrizione: si è verificato un problema in iOS che consente le chiamate senza richiesta. Questo problema è stato risolto chiedendo a un utente di confermare l'avvio della chiamata.

CVE-2017-2484

Profili

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un utente malintenzionato può essere in grado di sfruttare le debolezze dell'algoritmo crittografico DES

Descrizione: il supporto per l'algoritmo crittografico 3DES è stato aggiunto al client SCEP e DES è stato deprecato.

CVE-2017-2380: un ricercatore anonimo

Sguardo veloce

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: toccando un collegamento tel in un documento PDF è possibile attivare una chiamata senza richiedere all'utente

Descrizione: si è verificato un problema durante il controllo dell'URL del telefono prima di avviare le chiamate. Questo problema è stato risolto con l'aggiunta di una richiesta di conferma.

CVE-2017-2404: Tuan Anh Ngo (Melbourne, Australia), Christoph Nehring

Safari

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: la visita di un sito Web dannoso può causare lo spoofing della barra degli indirizzi

Descrizione: è stato risolto un problema di gestione dello stato disabilitando l'immissione di testo fino al caricamento della pagina di destinazione.

CVE-2017-2376: un ricercatore anonimo, Michal Zalewski di Google Inc, Muneaki Nishimura (nishimunea) di Recruit Technologies Co., Ltd., Chris Hlady di Google Inc, un ricercatore anonimo, Yuyang Zhou del dipartimento della piattaforma di sicurezza di Tencent (Security.tencent.com)

Safari

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un utente locale potrebbe essere in grado di scoprire siti Web visitati da un utente nella Navigazione privata

Descrizione: si è verificato un problema durante l'eliminazione di SQLite. Questo problema è stato risolto attraverso una migliore pulizia di SQLite.

CVE-2017-2384

Safari

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può presentare fogli di autenticazione su siti Web arbitrari

Descrizione: si è verificato un problema di spoofing e denial-of-service nella gestione dell'autenticazione HTTP. Questo problema è stato risolto rendendo i moduli di autenticazione HTTP non modali.

CVE-2017-2389: ShenYeYinJiu di Tencent Security Response Center, TSRC

Safari

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'accesso a un sito Web dannoso facendo clic su un collegamento può provocare lo spoofing dell'interfaccia utente

Descrizione: si è verificato un problema di spoofing nella gestione dei prompt di FaceTime. Questo problema è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2453: xisigr del Xuanwu Lab di Tencent (tencent.com)

Safari Reader

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'attivazione della funzione Safari Reader su una pagina Web pericolosa può portare a script universali tra siti

Descrizione: numerosi problemi di convalida sono stati risolti attraverso una migliore sanificazione dell'input.

CVE-2017-2393: Erling Ellingsen

SafariViewController

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: lo stato della cache non viene correttamente sincronizzato tra Safari e SafariViewController quando un utente cancella la cache di Safari

Descrizione: si è verificato un problema durante la cancellazione delle informazioni della cache di Safari da SafariViewController. Questo problema è stato risolto migliorando la gestione dello stato della cache.

CVE-2017-2400: Abhinav Bansal di Zscaler, Inc.

Sicurezza

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: la convalida di firme vuote con SecKeyRawVerify () potrebbe inaspettatamente riuscire

Descrizione: si verificava un problema di convalida con chiamate API crittografiche. Questo problema è stato risolto attraverso una migliore convalida dei parametri.

CVE-2017-2423: un ricercatore anonimo

Sicurezza

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un utente malintenzionato con una posizione di rete privilegiata può acquisire o modificare dati in sessioni protette da SSL / TLS

Descrizione: in determinate circostanze, il trasporto sicuro non è riuscito a convalidare l'autenticità dei pacchetti OTR. Questo problema è stato risolto ripristinando i passaggi di convalida mancanti.

CVE-2017-2448: Alex Radocea di Longterm Security, Inc.

Sicurezza

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un'applicazione potrebbe essere in grado di eseguire codice arbitrario con privilegi di root

Descrizione: un overflow del buffer è stato risolto attraverso un migliore controllo dei limiti.

CVE-2017-2451: Alex Radocea di Longterm Security, Inc.

Sicurezza

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di un certificato x509 pericoloso può causare l'esecuzione di codice arbitrario

Descrizione: si è verificato un problema di danneggiamento della memoria durante l'analisi dei certificati. Questo problema è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2485: Aleksandar Nikolic di Cisco Talos

Siri

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: Siri potrebbe rivelare il contenuto dei messaggi di testo mentre il dispositivo è bloccato

Descrizione: è stato risolto un problema di blocco insufficiente con una migliore gestione dello stato.

CVE-2017-2452: Hunter Byrnes

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: trascinare e rilasciare un collegamento pericoloso può causare lo spoofing dei segnalibri o l'esecuzione di codice arbitrario

Descrizione: si è verificato un problema di convalida nella creazione dei segnalibri. Questo problema è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2378: xisigr del Xuanwu Lab di Tencent (tencent.com)

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: la visita di un sito Web dannoso può causare lo spoofing della barra degli indirizzi

Descrizione: un problema incoerente dell'interfaccia utente è stato risolto attraverso una migliore gestione dello stato.

CVE-2017-2486: restrizione di light4freedom

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può esfiltrare l'origine incrociata dei dati

Descrizione: un problema di accesso al prototipo è stato risolto attraverso una migliore gestione delle eccezioni.

CVE-2017-2386: André Bargull

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può provocare l'esecuzione di codice arbitrario

Descrizione: più problemi di corruzione della memoria sono stati risolti attraverso una migliore convalida dell'input.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Gustavo Grieco

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può provocare l'esecuzione di codice arbitrario

Descrizione: più problemi di corruzione della memoria sono stati risolti attraverso una migliore gestione della memoria.

CVE-2017-2395: Apple

CVE-2017-2454: Ivan Fratric di Google Project Zero

CVE-2017-2455: Ivan Fratric di Google Project Zero

CVE-2017-2457: lokihardt di Google Project Zero

CVE-2017-2459: Ivan Fratric di Google Project Zero

CVE-2017-2460: Ivan Fratric di Google Project Zero

CVE-2017-2464: Jeonghoon Shin, Natalie Silvanovich di Google Project Zero

CVE-2017-2465: Zheng Huang e Wei Yuan del Baidu Security Lab

CVE-2017-2466: Ivan Fratric di Google Project Zero

CVE-2017-2468: lokihardt di Google Project Zero

CVE-2017-2469: lokihardt di Google Project Zero

CVE-2017-2470: lokihardt di Google Project Zero

CVE-2017-2476: Ivan Fratric di Google Project Zero

CVE-2017-2481: 0011 in collaborazione con Zero Day Initiative di Trend Micro

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può provocare l'esecuzione di codice arbitrario

Descrizione: un problema di confusione di tipo è stato risolto attraverso una migliore gestione della memoria.

CVE-2017-2415: Kai Kang del Xuanwu Lab di Tencent (tentcent.com)

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può comportare una politica sulla sicurezza dei contenuti imprevista

Descrizione: si è verificato un problema di accesso nella politica di sicurezza dei contenuti. Questo problema è stato risolto attraverso restrizioni di accesso migliorate.

CVE-2017-2419: Nicolai Grødum di Cisco Systems

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può causare un elevato consumo di memoria

Descrizione: un problema incontrollato di consumo di risorse è stato risolto attraverso una migliore elaborazione regex.

CVE-2016-9643: Gustavo Grieco

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può provocare la divulgazione della memoria di processo

Descrizione: si è verificato un problema di divulgazione delle informazioni durante l'elaborazione degli shader OpenGL. Questo problema è stato risolto attraverso una migliore gestione della memoria.

CVE-2017-2424: Paul Thomson (utilizzando lo strumento GLFuzz) del Multicore Programming Group, Imperial College London

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può provocare l'esecuzione di codice arbitrario

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2433: Apple

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può esfiltrare l'origine incrociata dei dati

Descrizione: si sono verificati diversi problemi di convalida nella gestione del caricamento della pagina. Questo problema è stato risolto attraverso una logica migliorata.

CVE-2017-2364: lokihardt di Google Project Zero

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: un sito Web dannoso può esfiltrare l'origine incrociata dei dati

Descrizione: si è verificato un problema di convalida nella gestione del caricamento della pagina. Questo problema è stato risolto attraverso una logica migliorata.

CVE-2017-2367: lokihardt di Google Project Zero

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuti Web creati in modo pericoloso può portare a scripting cross site universali

Descrizione: si è verificato un problema logico nella gestione degli oggetti frame. Questo problema è stato risolto con una migliore gestione statale.

CVE-2017-2445: lokihardt di Google Project Zero

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può provocare l'esecuzione di codice arbitrario

Descrizione: si è verificato un problema logico nella gestione delle funzioni in modalità rigorosa. Questo problema è stato risolto con una migliore gestione statale.

CVE-2017-2446: Natalie Silvanovich di Google Project Zero

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: visitare un sito Web pericoloso può compromettere le informazioni dell'utente

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore gestione della memoria.

CVE-2017-2447: Natalie Silvanovich di Google Project Zero

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può provocare l'esecuzione di codice arbitrario

Descrizione: un problema dopo l'uso gratuito è stato risolto attraverso una migliore gestione della memoria.

CVE-2017-2471: Ivan Fratric di Google Project Zero

WebKit

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuti Web creati in modo pericoloso può portare a scripting cross site universali

Descrizione: si è verificato un problema logico nella gestione dei frame. Questo problema è stato risolto attraverso una migliore gestione statale.

CVE-2017-2475: lokihardt di Google Project Zero

Collegamenti WebKit JavaScript

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può esfiltrare l'origine incrociata dei dati

Descrizione: si sono verificati diversi problemi di convalida nella gestione del caricamento della pagina. Questo problema è stato risolto attraverso una logica migliorata.

CVE-2017-2442: lokihardt di Google Project Zero

WebKit Web Inspector

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: la chiusura di una finestra durante la pausa nel debugger può comportare la chiusura imprevista dell'applicazione

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2377: Vicki Pfau

WebKit Web Inspector

Disponibile per: iPhone 5 e versioni successive, iPad 4a generazione e successive, iPod touch 6a generazione e successive

Impatto: l'elaborazione di contenuto Web pericoloso può provocare l'esecuzione di codice arbitrario

Descrizione: un problema di corruzione della memoria è stato risolto attraverso una migliore convalida dell'input.

CVE-2017-2405: Apple

Con questo ultimo importante aggiornamento, è probabile che Apple si concentri sulla prossima versione principale, iOS 11; nonostante eventuali problemi imprevisti con l'aggiornamento APFS. Probabilmente vedremo la nostra prima anteprima di iOS 11 alla conferenza annuale degli sviluppatori della società WWDC. Come ho detto prima, sono personalmente soddisfatto di iOS da quando sono passato a un iPhone. La piattaforma "funziona" come previsto e la stabilità ha tenuto il passo con ogni revisione del sistema operativo. Sono sicuro che cambierà con l'invecchiamento del mio iPhone e nuove funzionalità più elaborate che verranno visualizzate nelle revisioni future. Per ora va tutto bene.

La tua esperienza potrebbe essere l'opposto, quindi facci sapere cosa ne pensi del nuovo aggiornamento. Qualche gemma nascosta, problemi o miglioramenti delle prestazioni?

Segui la nostra semplice guida per creare facilmente una password facile da ricordare ma sicura.

Se sei già abbonato a Hulu (No Ads) e vuoi aggiungere il bundle Disney + ed ESPN +, puoi farlo. È un po...